..som sagts, jag sparar senare detta som en vanlig fil, OK alltså.

Detta är ett "enkelt" (fniss) sätt att göra en brandvägg om du har Kde som "skrivbord". Din linuxkärna

ska också ha stöd för Iptables, vilket "Slack-kärnorna" har som förval. Använder du

"Gnome" som skrivbord så är Firestarter

ungefär lika "lätt".

Hemsida:

https://www.simonzone.com/software/guarddog/

Manual:

https://www.simonzone.com/software/guarddog/manual2/index.html

Ladda ner:

https://www.simonzone.com/software/guarddog/#download

Kom ihåg att ta guarddog-2.3.1.tar.gz om du har 2.6-kärnan.

Som vanligt laddar jag ner till min hemkatalog ~/program och packar upp i /usr/local

sh-2.05b#pwd -->"Var är jag? (pwd ="print working direktory") /usr/local sh-2.05b#tar xvfz /home/hakan/program/guarddog-2.3.1.tar.gz sh-2.05b#cd guarddog-2.3.1 -->Flytta hit och läs README och INSTALL sh-2.05b#:/configure sh-2.05b#make sh-2.05b#make install -->Den körbara filen i /opt/kde/bin heter guarddog Du kan ta bort "binären"(guarddog) och "object files" (det du nyss byggde) från källkoden med... sh-2.05b#make clean -->Kom ihåg att du ska stå i /usr/local/guarddog-2.3.1 då.

Börja med att köra guarddog som vanlig användare, då påverkas inte

ditt system.

hakan@haze:~$ guarddog

..som sagts, jag sparar senare detta som en vanlig fil, OK alltså.

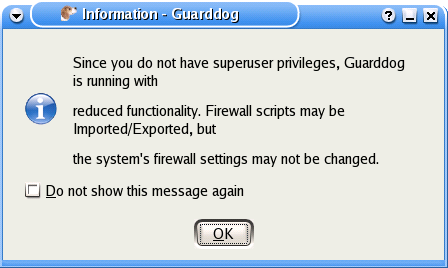

Jag gör en brandvägg mot "internet", men först trycker jag på "Help".

Tyvärr är den inte översatt till svenska...ännu..., men Kjell Enblom har bra grejer om brandväggar på sin

hemsida.

https://www.lysator.liu.se/~kjell-e/tekla/linux/

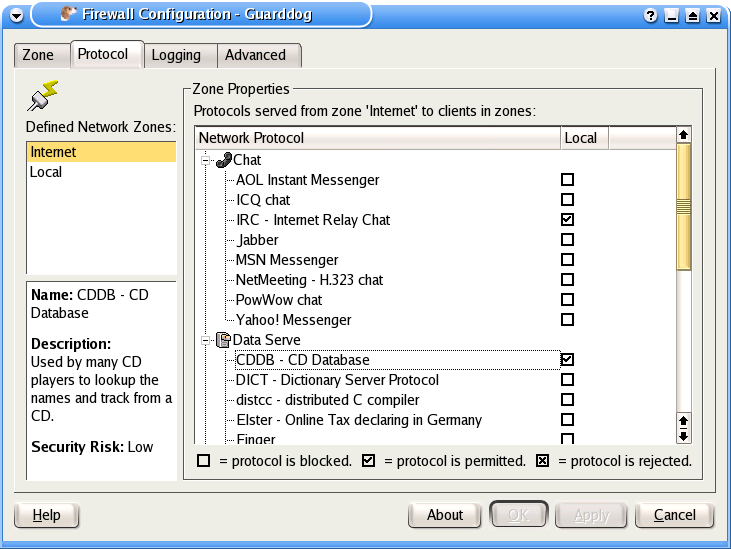

Jag gillar upplägget, "allt som du inte tillåter är förbjudet", markera dom olika alternativen så får du

en liten förklaring till vänster. Jag vill "chatta" och ha tillgång till databasen för CD-skivor, det

finns en till "FreeDB" som inte syns på bilden (längre ner).

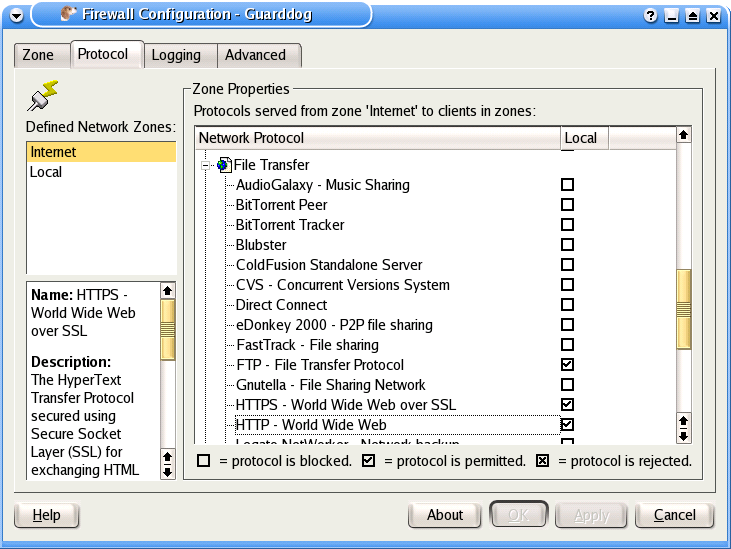

Jag vill ta hem filer och kunna gå ut på "webben", notera den "säkra" överföringen, den ska du ha med

(för bl.a. bankaffärer).

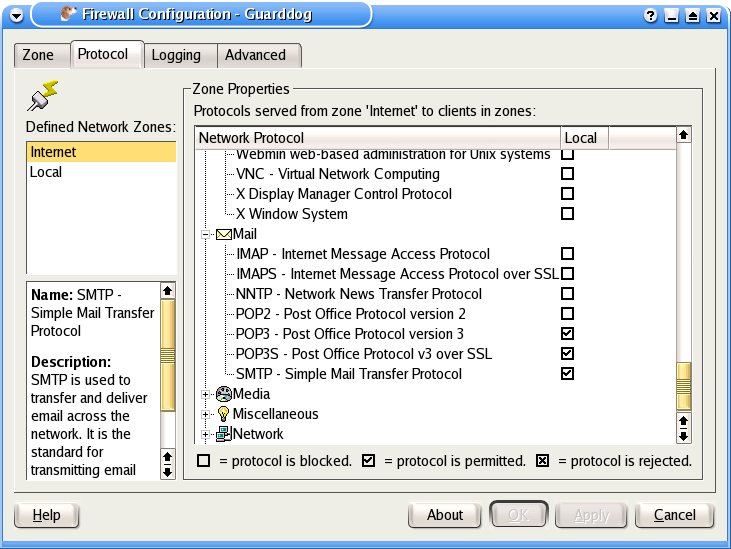

Min internetleverantör, Chello, använder POP3 och SMTP.

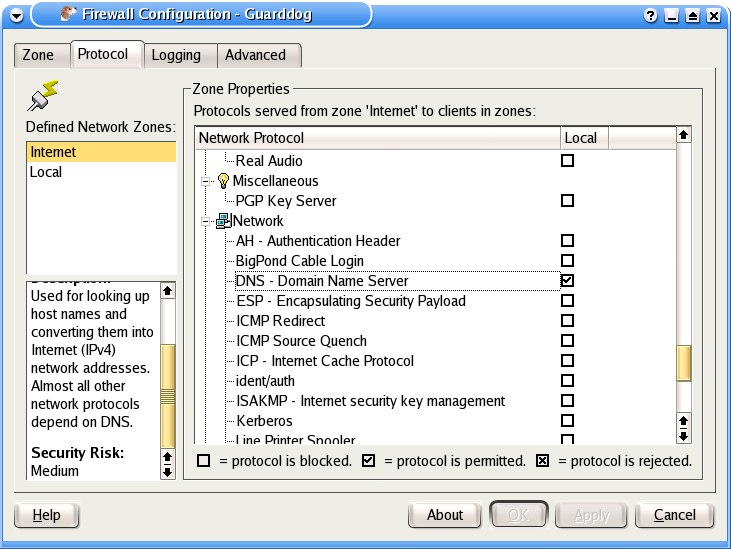

DNS för att göra om "namn" till "nummer" när det gäller internetadresser.

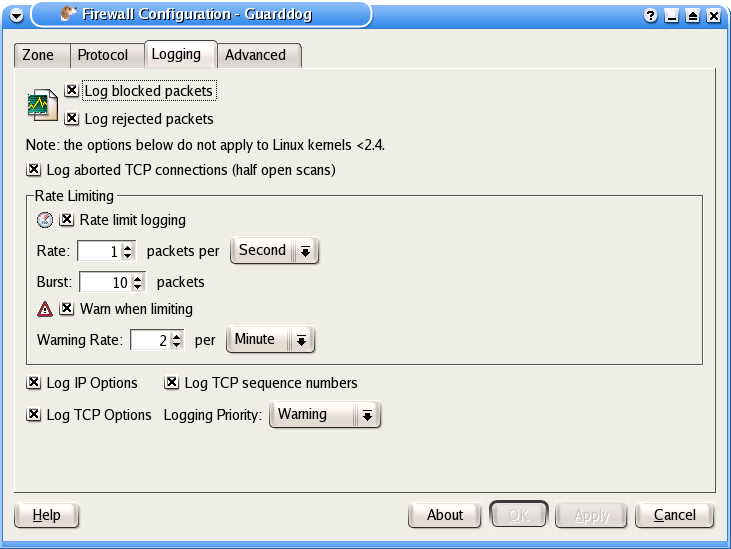

Här bestämmer du om/hur mycket du vill ska loggas, håll koll på den(/var/log/syslog),

för filen kan bli rätt stor. Jag fick ingen logfil första gången för jag hade "slarvat" med 2.6-kärnan,

det fanns lite "ofyllda" rutor under: Networking support-->Networking options-->

Network packet filtering-->Netfilter Configuration.

Jag kryssade i LOG target support och Helper match support

så fixades det.;-)

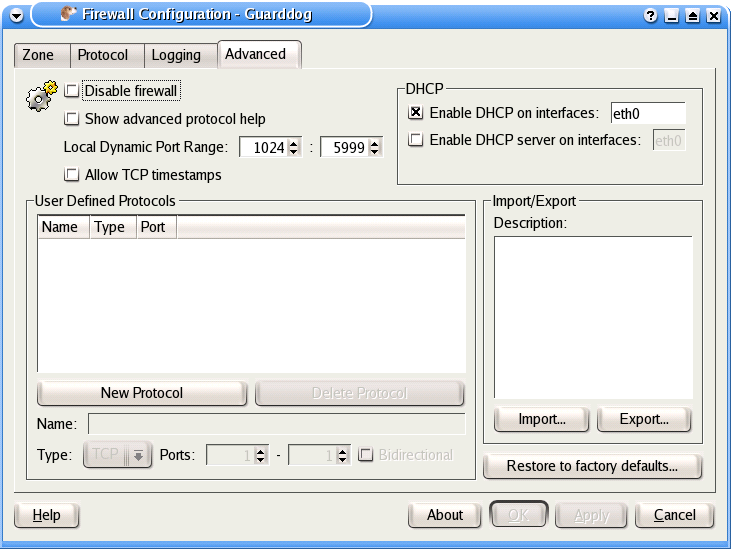

Jag har inte fast IP-adress, alltså DHCP för eth0 (nätverkskortet). Sedan trycker

jag på "export...

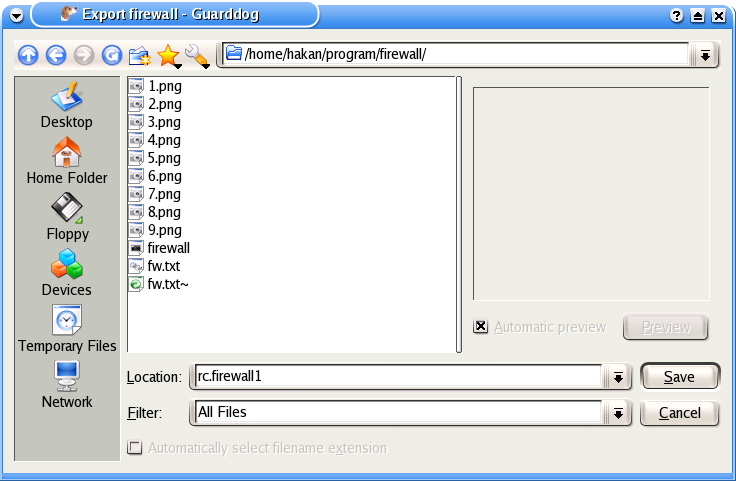

..och sparar filen i min "firewallkatalog" som rc.firewall1. "Slack" har sina

"firewallscript" i /etc/rc.d och kallar dom rc.firewall.

För att rc.firewall ska köras måste du först titta i /etc/rc.d/rc.M, och se till att rc.inet2 körs...

# Start networking daemons:

if [ -x /etc/rc.d/rc.inet2 ]; then

. /etc/rc.d/rc.inet2

else

# Start the system logger. Normally this is started by

# rc.inet2 because /usr might be mounted via NFS.

if [ -x /etc/rc.d/rc.syslog ]; then

. /etc/rc.d/rc.syslog start

fi

fi

...sedan i /etc/rc.d/inet2 och se till att rc.firewall körs.

# If there is a firewall script, run it before enabling packet forwarding. # See the HOWTOs on https://www.netfilter.org/ for documentation on # setting up a firewall or NAT on Linux. if [ -x /etc/rc.d/rc.firewall ]; then /etc/rc.d/rc.firewall start fi

Allt detta står under "Startordning, men där står det ju en massa annat också. ;-)

Sedan flyttar jag rc.firewall1 till /etc/rc.d, har du redan en rc.firewall så byt namn på den,

ex.v. till rc.firewall.old, innan du byter namn på rc.firewall1 till rc.firewall. Nu startar jag om

datorn och kontrollerar brandväggen på någon av dessa sidor.

(https://scan.sygate.com/)

https://grc.com/

(scan.sygate.com har köpts upp och lagts ned av Symantec. På grc.com fanns tidigare ett LeakTest som idag bara finns för Windows.

Däremot finns på httpss://www.grc.com/intro.htm

Under Menyn->Services: ShieldsUP!->Proceed en Port scan som kan fördjupas genom knapparna "Common Ports" alt "All Service Ports"./le)